Jak zabezpieczyć telefon przed hakerami w 2024 r.

Każdy telefon da się zhakować, niezależnie od tego, czy mówimy o iPhonie czy smartfonie z Androidem – urządzenie, które łączy się z Internetem, nigdy nie jest w 100% bezpieczne. Nie trzeba być celebrytą, aby paść ofiarą cyberprzestępców. Nasze telefony przechowują różne cenne dane, które interesują hakerów.

W przypadku udanego włamania do smartfona hakerzy mogą uzyskać nieautoryzowany dostęp do haseł, kont w mediach społecznościowych, poczty elektronicznej i zapisanych zdjęć oraz filmów. Mogą nawet posunąć się do kradzieży tożsamości i danych karty kredytowej. Aby przeciwdziałać takim potencjalnym zagrożeniom, warto zaopatrzyć się w godne zaufania oprogramowanie do ochrony telefonu.

Zebrałem listę 10 najlepszych metod ochrony telefonu komórkowego lub smartfona przed hakerami oraz innymi cyberzagrożeniami. Jeżeli zależy ci na maksymalnym poziomie ochrony, warto zainstalować jeden z najlepszych VPN na rynku, np. ExpressVPN, by bezpiecznie przeglądać Internet, a także pobrać aplikację antywirusową, np. Norton 360, by zabezpieczyć się przed cyberzagrożeniami.

Krótki poradnik: 3 najlepsze sposoby ochrony telefonu przed hakerami

- Uzyskaj VPN i program antywirusowy. Polecam ExpressVPN ze względu na najlepsze w swojej klasie aplikacje na Androida i iOS, a także rygorystyczne zabezpieczenia. Z kolei Norton 360 jest w czołówce antywirusów, jeśli chodzi o wykrywanie wszelkiego rodzaju cyberzagrożeń mobilnych.

- Zaktualizuj oprogramowanie telefonu. Zadbaj o to, żeby każdy program zainstalowany na telefonie był aktualizowany na bieżąco. Najnowsze łatki zwykle niwelują luki w zabezpieczeniach i poprawiają ogólny poziom ochrony. Dotyczy to nie tylko wszystkich zainstalowanych aplikacji, ale także samego systemu operacyjnego (Android lub iOS).

- Używaj silnych i unikatowych haseł. Stosuj wyłącznie solidne hasła i nie używaj jednego na kilku stronach. Dobry menedżer haseł, taki jak Dashlane, znacznie ułatwia korzystanie z silnych, unikatowych haseł.

10 prostych sposobów ochrony smartfona przed hakerami w 2024 r

Krok 1: Korzystaj z VPN i antywirusa

Choć wbudowane zabezpieczenia Google i Apple są na przyzwoitym poziomie, aby zapewnić sobie jak najlepszą ochronę przed hakerami, trzeba zaopatrzyć się w samodzielny VPN i oprogramowanie antywirusowe. Podczas gdy VPN zabezpiecza urządzenie poprzez szyfrowanie ruchu internetowego, antywirus wykrywa i powstrzymuje wirusy oraz złośliwe oprogramowanie, uniemożliwiając im wyrządzenie szkód na telefonie. Najlepsze VPN w 2024 r. zapewniają zaawansowane zabezpieczenia, takie jak szyfrowanie klasy wojskowej, i stosują się do rygorystycznych polityk prywatności.

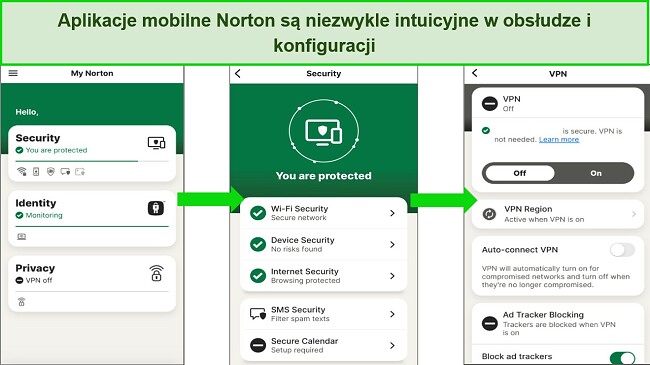

ExpressVPN plasuje się w czołówce VPN, oferując szybkie serwery, kompatybilność z aplikacjami do streamingu, a do tego nawet działa w Chinach. Aby uzupełnić możliwości szyfrowania oferowane przez ExpressVPN, wybierz antywirus Nortona, który zapewnia skuteczną ochronę przed cyberzagrożeniami na Androidzie i iOS. Oferuje m.in.:

- Skanery antymalware

- Ochronę w sieci Web – blokowanie odnośników phishingowych

- WiFi Security – narzędzie do identyfikacji niezabezpieczonych sieci

Aplikacja Norton 360 for Mobile zawiera w pakiecie darmowy VPN i narzędzie Dark Web Monitoring, dlatego polecam ją ze względu na kompleksową ochronę. Wspomniane narzędzie do monitorowania Dark Web wysyła alerty o potencjalnych wyciekach danych osobowych, chroniąc przed kradzieżą tożsamości. Norton oferuje 60-dniową gwarancję zwrotu pieniędzy i sprawną obsługę klienta.

Ogólnie rzecz biorąc, połączenie VPN, takiego jak ExpressVPN, z programem antywirusowym, takim jak Norton, poprawia bezpieczeństwo telefonu. ExpressVPN oferuje szybkie serwery, kompatybilność z aplikacjami streamingowymi i działa niezawodnie nawet w Chinach. Norton zapewnia ochronę przed cyberzagrożeniami w formie skanerów antymalware oraz narzędzia Dark Web Monitoring. Obie usługi podlegają gwarancji zwrotu pieniędzy.

Krok 2: Zaktualizuj oprogramowanie telefonu

Nie wolno zapominać o regularnym aktualizowaniu systemu operacyjnego (OS) telefonu oraz wszystkich zainstalowanych na nim aplikacji. Google i Apple często publikują aktualizacje systemu, które nie tylko wprowadzają nowe funkcje, ale także zawierają istotne poprawki bezpieczeństwa. Aktualizacje odgrywają istotną rolę w ochronie urządzenia przed potencjalnymi zagrożeniami. Przygotowuje się je z myślą o zabezpieczaniu przed exploitami i niwelowaniu luk w zabezpieczeniach, by zagwarantować odpowiedni poziom ochrony telefonu.

Aby jeszcze bardziej poprawić bezpieczeństwo urządzenia, rozważ włączenie automatycznych aktualizacji. Dzięki temu nigdy nie przegapisz ważnego patcha i będziesz na bieżąco z poprawkami zabezpieczeń. Chociaż pobranie aktualizacji oprogramowania może nieznacznie wpłynąć na wydajność telefonu, jest to niewielki minus w porównaniu z potencjalnymi zagrożeniami związanymi z naruszeniem bezpieczeństwa lub zhakowaniem telefonu.

Krok 3: Pobieraj aplikacje wyłącznie z zaufanych źródeł

Aby odpowiednio chronić swoje dane osobowe, zachowaj czujność, instalując aplikacje mobilne na urządzeniu. Warto zacząć od wybierania jedynie zaufanych źródeł. Pobieraj aplikacje wyłącznie z renomowanych platform, takich jak Google Play Store, Apple App Store lub innych sprawdzonych źródeł. Aplikacje dostępne na wspomnianych platformach są poddawane weryfikacji i skanowane pod kątem złośliwego oprogramowania, zanim trafią do katalogu, co zapewnia dodatkowy poziom ochrony.

Jeśli nie masz pewności co do wiarygodności pobranej aplikacji, możesz polegać na zaufanym antywirusie, np. na Nortonie 360. Norton zapewnia kompleksową ochronę, oferując zarówno skanowanie w czasie rzeczywistym, jak i możliwość ręcznego sprawdzania plików pod kątem złośliwego oprogramowania oraz innych potencjalnych zagrożeń na urządzeniu. Jeśli zauważysz jakieś aplikacje, których pobrania nie pamiętasz, usuń je natychmiast.

Krok 4: Używaj silnych i unikatowych haseł

Aby uchronić telefon przed włamaniami, stosuj najlepsze praktyki, jeśli chodzi o hasła. Wiąże się to z używaniem unikatowych haseł i regularną ich aktualizacją. Zacznij od hasła do konta Apple ID lub Google Play, a następnie zmień hasła do kont e-mail, w portalach społecznościowych, a także wszelkich innych usług, do których logujesz się przez urządzenie.

Oto kilka innych wskazówek, które pomogą ci zwiększyć bezpieczeństwo haseł:

- Zmieniaj hasło co 6-12 miesięcy, a także za każdym razem, gdy dowiesz się o wycieku danych z usługi, z której korzystasz.

- Używaj kombinacji tekstu, cyfr i znaków specjalnych, aby zwiększyć bezpieczeństwo haseł.

- Nie używaj tych samych haseł na różnych kontach. Korzystaj z unikatowych haseł na każdej witrynie. Dzięki temu nawet jeśli haker przejmie hasło do jednego z twoich kont, nie będzie w stanie dostać się na pozostałe.

- Unikaj podawania danych osobowych. Nie używaj w hasłach łatwych do sprawdzenia danych osobowych, takich jak imię i nazwisko, data urodzenia lub adres. Hakerzy mogą bez problemu znaleźć tego rodzaju informacje w Internecie i wykorzystać je, by odgadnąć hasło.

Poza powyższymi wskazówkami warto rozważyć zakup menedżera haseł. Tego rodzaju usługi umożliwiają przechowywanie wszystkich haseł do kont w cyfrowej skrytce, co nie tylko przyczynia się do znacznej poprawy bezpieczeństwa, ale także eliminuje konieczność zapamiętywania dziesiątek haseł! Norton oferuje bezpłatny menedżer haseł we wszystkich dostępnych pakietach wraz z aplikacjami mobilnymi dla iOS i Androida. Możesz wypróbować Nortona bez ryzyka przez 60 dni w ramach gwarancji zwrotu pieniędzy.

Krok 5: Dowiedz się, jak zdalnie zablokować lub wyczyścić telefon

Narzędzia „Znajdź mój iPhone” od Apple oraz „Znajdź moje urządzenie” na Androida korzystają ze śledzenia lokalizacji, aby pomóc w odnalezieniu telefonu w przypadku zagubienia lub kradzieży. Ponadto umożliwiają zdalne zablokowanie urządzenia, a nawet wykasowanie zawartych na nim danych, by uniemożliwić złodziejom dostęp do informacji o użytkowniku.

Chociaż konieczność zdalnego wymazania urządzenia może nie być najwygodniejszym rozwiązaniem, warto dowiedzieć się, jak skorzystać z tej opcji, na wypadek gdyby okazała się potrzebna. Pamiętaj, że wykasowanie pamięci urządzenia spowoduje utratę wszystkich zapisanych na nim informacji, dlatego tak ważne jest posiadanie aktualnej kopii zapasowej.

Krok 6: Włącz uwierzytelnianie dwuskładnikowe (2FA)

Uwierzytelnianie dwuskładnikowe (2FA) to proste, ale potężne narzędzie, które zwiększa bezpieczeństwo kont internetowych. Jak sama nazwa wskazuje, 2FA wprowadza dodatkową warstwę zabezpieczeń. W trakcie logowania użytkownik musi podać coś więcej niż tylko login i hasło.

Chociaż każda forma 2FA jest lepsza niż jej brak, warto postawić na najbezpieczniejszą z dostępnych metod. Osobiście polecam zastosowanie aplikacji z tokenami uwierzytelniającymi, np. Google Authenticator. Ta metoda generuje jednorazowe, ograniczone czasowo hasło, zapewniając wysoki poziom bezpieczeństwa. Lepiej unikać 2FA w formie SMS/e-maila, ponieważ są to metody, które hakerzy mogą dość łatwo przejąć.

Krok 7: Ostrożnie przyznawaj uprawnienia aplikacjom

Nawet jeśli pobierasz aplikacje wyłącznie z zaufanych źródeł, np. ze sklepu Google Play lub Apple App Store, pamiętaj, że nie każdej z nich warto powierzyć swoje dane. Wiele aplikacji często prosi o pozwolenie na dostęp do poufnych informacji, takich jak lokalizacja, zdjęcia i kontakty. Chociaż przyznanie tego rodzaju uprawnień może z początku wydawać się nieszkodliwe, w przyszłości może stać się potencjalnym zagrożeniem prywatności, jeśli aplikacja zostanie przejęta lub zhakowana.

Jeśli natrafisz na aplikację, która będzie prosiła o przyznanie podejrzanych uprawnień, najlepiej odrzuć te żądania i zgłoś problem, przesyłając stosowną informację do sklepu z aplikacjami, z której ją pobrałeś. Dla pewności przeprowadź dokładne skanowanie telefonu za pomocą Nortona 360, aby upewnić się, że na smartfonie nie zainstalowano złośliwego oprogramowania, które mogłoby stanowić zagrożenie bezpieczeństwa.

Krok 8: Nie jailbreakuj ani nie rootuj telefonu

Jailbreaking (dla iOS) lub rootowanie (dla Androida) telefonu odnosi się do procesu usuwania ograniczeń oprogramowania nałożonych przez system operacyjny urządzenia. Chociaż odblokowanie dodatkowych funkcji i możliwość większej personalizacji urządzenia mogą wydawać się kuszącą opcją, wiążą się również z poważnym ryzykiem.

Po pierwsze, jailbreaking lub rootowanie unieważnia gwarancję urządzenia. Od tej pory użytkownik musi sam radzić sobie z wszelkimi ewentualnymi problemami. Bez oficjalnego wsparcia producenta możesz napotkać problemy z kompatybilnością, niestabilnością, a do tego musisz liczyć się z częstym crashowaniem. Co więcej, jailbreaking lub rootowanie tworzy potencjalne luki w zabezpieczeniach urządzenia.

Obejście wbudowanych zabezpieczeń telefonu otwiera furtkę różnym formom złośliwego oprogramowania, nieautoryzowanym aplikacjom oraz zainfekowanym plikom systemowym. W ten sposób ryzyko, że ktoś przejmie lub wykradnie twoje dane (np. hasła czy informacje konta bankowego) jest wyższe. Ogólnie rzecz biorąc, najlepiej unikać jailbreakingu lub rootowania telefonu, aby zagwarantować jego stabilność, bezpieczeństwo i niezawodność.

Krok 9: Uważaj na spam i phishing w e-mailach i SMS-ach

Bądź czujny na wiadomości od oszustów i fałszywe strony internetowe, które próbują nakłonić cię do ujawnienia haseł. Zawsze weryfikuj autentyczność strony internetowej lub wiadomości e-mail, zanim podasz swoje dane logowania. Chociaż folder spamu w usłudze poczty elektronicznej wyłapuje większość tego typu zagrożeń, nie zablokuje wszystkich i część trafi do skrzynki odbiorczej. Oto kilka sposobów ochrony przed spamem i wiadomościami phishingowymi:

- Jeśli e-mail wygląda podejrzanie, to po prostu go nie otwieraj – choć samo otwarcie wiadomości nie jest aż tak niebezpieczne, może dostarczyć spamerowi informacji na twój temat, takich jak adres IP, dostawca usług internetowych, przybliżona lokalizacja geograficzna i nie tylko.

- Ostrożnie podchodź do niechcianych wiadomości SMS – Jeśli otrzymasz SMS-a z nieznanego numeru telefonu, nie klikaj żadnych odnośników ani nie odpowiadaj na wiadomość. Hakerzy często wykorzystują SMS-y phishingowe, aby nakłonić użytkowników do ujawnienia poufnych informacji.

- Nigdy nie klikaj odnośników w podejrzanych wiadomościach – jeśli przypadkowo otworzysz niebezpiecznego e-maila, najlepiej od razu go usuń, a już na pewno nie uruchamiaj żadnych linków ani załączników. Tego rodzaju odnośniki mogą prowadzić do wirusów lub innych złośliwych plików.

- Oznaczaj podejrzane e-maile jako spam lub wiadomości-śmieci – pomaga to wyszkolić skanery poczty elektronicznej, aby lepiej identyfikowały tego typu wiadomości w przyszłości.

Jeżeli przypadkiem klikniesz niebezpieczny odnośnik lub otworzysz podejrzany załącznik, natychmiast przeskanuj urządzenie antywirusem. Norton Mobile Security na iOS i Androida przeskanuje wszystkie aplikacje na urządzeniu i usunie wszelkie wirusy, programy szpiegujące oraz inne wykryte zagrożenia. Co najlepsze, oprogramowanie Norton można wypróbować w ramach 60-dniowej gwarancji zwrotu pieniędzy.

Krok 10: Sprawdź ustawienia przeglądarki

Zwróć uwagę na wszelkie nietypowe zmiany lub modyfikacje, które zostały wprowadzone bez twojej wiedzy. Mogą one obejmować strony główne, wyszukiwarki lub rozszerzenia, których nie kojarzysz.

Jeśli wykryjesz jakiekolwiek podejrzane zmiany, natychmiast przywróć domyślne ustawienia przeglądarki. Można to zrobić z poziomu menu ustawień lub opcji przeglądarki. Możesz też wyłączyć wszelkie nieautoryzowane zmiany i przywrócić przeglądarkę do bezpieczniejszego i bardziej stabilnego stanu.

Najlepsze oprogramowanie na telefon do ochrony przed hakerami – pełne wyniku testu z 2024 r

Aby chronić telefon przed hakerami, musisz zainstalować i uruchomić odpowiednie oprogramowanie zabezpieczające. W większości przypadków odpowiedni poziom ochrony zapewnia połączenie wirtualnej sieci prywatnej (VPN) i antywirusa. Dla twojej wygody przygotowałem krótką listę najbardziej niezawodnych opcji (3 VPN i 3 programy antywirusowe).

1. Norton Antivirus – najlepszy program antywirusowy, który zapewnia ochronę przed najnowszymi zagrożeniami hakerskimi

Najważniejsze funkcje:

- Stuprocentowa wykrywalność złośliwego oprogramowania.

- Wbudowany VPN do ochrony połączenia internetowego.

- Ochrona przed kradzieżą tożsamości zapewnia bezpieczeństwo danych osobowych.

- Ochrona przed phishingiem zabezpiecza przed niebezpiecznymi witrynami.

- 60-dniowa gwarancja zwrotu pieniędzy.

Norton to najlepsze oprogramowanie antywirusowe, które chroni użytkowników smartfonów przed hakerami. Oferuje zabezpieczenia najwyższej klasy, które działają zarówno w trybie online i offline. Po zainstalowaniu Norton 360 na telefonie, program będzie aktywnie szukał zagrożeń i powiadomi cię, jeśli wykryje podatność na cyberataki.

Pierwszą rzeczą do zrobienia po zainstalowaniu Nortona jest uruchomienie skanowania całego urządzenia. Podczas moich testów Norton wykrył próbki złośliwego oprogramowania, które umieściłem na testowym telefonie z Androidem, i natychmiast usunął 100% zagrożeń. Dzięki funkcji ochrony w czasie rzeczywistym program zabezpiecza również przed niespotykanymi wcześniej zagrożeniami i blokuje możliwość pobrania niebezpiecznych plików.

Oto obszerna lista funkcji oferowanych przez Nortona:

- Ochrona Wi-Fi – ocenia bezpieczeństwo sieci i stron internetowych, blokując dostęp do ryzykownych połączeń.

- Ochrona SMS – blokuje SMS-y zawierające niebezpieczne lub fałszywe odnośniki.

- Ochrona przed phishingiem – chroni przed niebezpiecznymi stronami internetowymi i blokuje próby zainfekowania urządzenia złośliwym oprogramowaniem.

- Kopia zapasowa kontaktów – tworzy backup danych kontaktowych.

- Secure VPN – umożliwia bezpieczne przeglądanie stron internetowych za pośrednictwem prywatnego tunelu, aktywnie identyfikując i blokując cyberzagrożenia.

- Kopia zapasowa w chmurze – przechowuje dokumenty i ważne pliki w zaszyfrowanym magazynie danych, oferując różne pojemności: od 2 GB do 50 GB (a nawet 500 GB dla mieszkańców USA).

- Menedżer haseł – umożliwia bezpieczne przechowywanie i obsługę haseł w zaszyfrowanej skrytce, chroniąc dane logowania przed hakerami.

- Dark Web Monitoring – regularnie sprawdza Dark Web, sprawdzając, czy dane logowania użytkownika nie wydostały się do sieci w wyniku wycieku danych.

- Ochrona przed kradzieżą tożsamości (tylko w USA) – blokuje przestępcom możliwość wpływania na twoją zdolność kredytową, otwierania kont w twoim imieniu oraz angażowania się w inne formy kradzieży tożsamości.

Przekonałem się, że Norton bardzo skutecznie zabezpiecza telefon i zapewnia ochronę przed hakerami. Jestem szczególnie zadowolony z ochrony antyphishingowej, która w trakcie testów zablokowała wszystkie niebezpieczne strony internetowe, a także z funkcji monitorowania Dark Web, która wysyłała mi powiadomienie, gdy tylko wykryła wyciek danych logowania.

Podsumowując, Norton 360 zapewnia niezawodną ochronę telefonu przed hakerami. Ceny pakietów są naprawdę przystępne. Najtańszy kosztuje zaledwie €14.09. Przy tylu opcjach do wyboru, z pewnością znajdziesz coś dla siebie. Jeśli interesuje cię kompleksowa ochrona co najmniej 3 urządzeń, w tym telefonu i komputera, warto postawić na plany Norton 360 Standard, Deluxe lub Select.

Jeśli jednak chcesz chronić jeden konkretny telefon, możesz wybrać subskrypcję Norton 360 Mobile. Mieszkańcy USA mogą skorzystać z planów Norton 360 + Lifelock, które oferują dodatkowe funkcje, takie jak ochrona tożsamości, monitorowanie zdolności kredytowej i nie tylko. Możesz wypróbować Norton 360 bez ryzyka w ramach 60-dniowej gwarancji zwrotu pieniędzy.

2. ExpressVPN – VPN nr 1 zapewniający wszechstronną ochronę urządzenia mobilnego

Najważniejsze funkcje:

- Sieć 3000 serwerów w 105 krajach z nieograniczoną przepustowością i wysokimi prędkościami.

- Szyfrowanie klasy wojskowej i funkcje prywatności zapewniają ochronę telefonu na najwyższym poziomie.

- Intuicyjne aplikacje na Windows, Mac, iOS i Android.

- Ochrona do 8 urządzeń jednocześnie

- 30-dniowa gwarancja zwrotu pieniędzy.

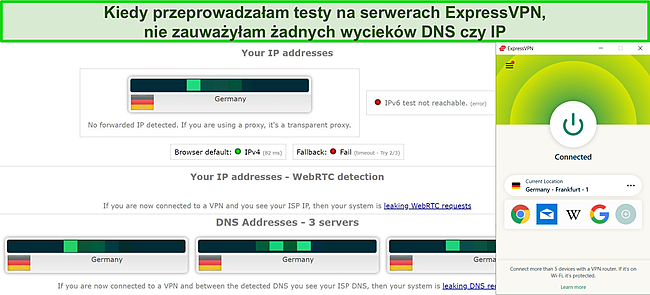

ExpressVPN to najlepsze narzędzie do szyfrowania połączenia internetowego. Wirtualna sieć prywatna (VPN) szyfruje ruch internetowy i zapewnia ochronę przed hakerami, szczególnie w publicznych sieciach Wi-Fi. Dzięki najnowocześniejszym zabezpieczeniom, w tym zaawansowanemu 256-bitowemu szyfrowaniu AES, 4096-bitowemu kluczowi RSA i uwierzytelnianiu SHA-512 HMAC, ruch mobilny pozostaje całkowicie niewidoczny dla podmiotów o złych zamiarach, takich jak hakerzy.

ExpressVPN oferuje następujące zabezpieczenia przed hakerami:

- Solidne szyfrowanie – szyfrowanie klasy wojskowej zapewnia niezrównany poziom prywatności online, gwarantując, że Twoje działania online pozostaną całkowicie ukryte przed hakerami.

- Rozbudowana sieć serwerów – błyskawiczne prędkości i najwyższy poziom bezpieczeństwa w ramach rozległej sieci 3000 serwerów zlokalizowanych w ponad 105 krajach, która gwarantuje płynne i bezpieczne przeglądanie stron internetowych.

- Autorska technologia – opatentowany protokół Lightway, zaprojektowany wyłącznie z myślą o wykorzystaniu w ramach ExpressVPN, zapewnia wyjątkową szybkość i zwiększone bezpieczeństwo.

Aplikacja ExpressVPN na Androida pomogła mi chronić telefon, blokując złośliwe linki podczas przeglądania stron. Funkcja Security Assistant zabezpiecza dane i chroni urządzenie przed próbami włamania. Ponadto funkcja Data Breach Alert aktywnie monitoruje adresy e-mail użytkowników pod kątem wszelkich naruszeń. ExpressVPN oferuje również menedżer haseł (ExpressVPN Keys), który pomaga uporządkować wszystkie dane logowania.

Choć VPN szyfruje ruch internetowy, wycieki DNS, WebRTC, IPv4 mogą i tak ujawniać poufne dane. Na szczęście moje testy wykazały, że serwery ExpressVPN są na tyle niezawodne, że nie doszło do żadnych wycieków danych podczas całej sesji surfowania po Internecie. Dzięki temu mam pewność, że ExpressVPN chroni dane i prywatność użytkownika podczas przeglądania sieci Web.

Przy €6.71 miesięcznie ExpressVPN może być trochę droższy od innych VPN na telefony komórkowe. Mimo wszystko inwestycja się opłaca, biorąc pod uwagę mnogość i skuteczność oferowanych funkcji. Poza tym możesz wypróbować ExpressVPN bez ryzyka w ramach 30-dniowej gwarancji zwrotu pieniędzy.

Aktualizacja 2024! ExpressVPN przez ograniczony czas obniża cenę do zaledwie €6.71 miesięcznie za plan roczny (zaoszczędzisz nawet 49%) i oferuje 3 miesiące za darmo! Oferta jest ograniczona czasowo, więc skorzystaj z niej zanim wygaśnie. Więcej informacji na temat oferty znajdziesz tutaj.

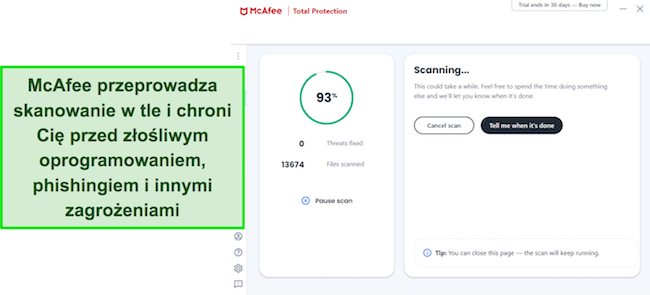

3. McAfee – oprogramowanie do ochrony przed hakerami oparte na sztucznej inteligencji

Najważniejsze funkcje:

- Usuwa 100% złośliwego oprogramowania oraz innych zagrożeń z telefonu.

- Chroni użytkownika podczas korzystania z publicznych sieci Wi-Fi.

- Narzędzie Safe Browsing chroni przed phishingiem i złośliwymi stronami internetowymi.

- Ochrona w czasie rzeczywistym trzyma hakerów na dystans.

- 30-dniowa gwarancja zwrotu pieniędzy.

McAfee to kolejny solidny program antywirusowy, który chroni telefon przed hakerami. Oferuje zabezpieczenia najwyższej klasy, które zapewniają solidną ochronę przed złośliwym oprogramowaniem, wirusami, trojanami, robakami, programami szpiegującymi oraz innymi zagrożeniami.

Aby ochronić telefon przed hakerami, wystarczy uruchomić skanowanie systemu i włączyć funkcje ochrony w czasie rzeczywistym oraz ochrony sieciowej. Podczas testów skaner antymalware McAfee dokładnie sprawdził mój telefon i skutecznie wyeliminował wszystkie próbki złośliwego oprogramowania, które na nim umieściłem.

Podobnie jak Norton, McAfee oferuje szereg doskonałych funkcji:

- Ochrona Wi-Fi – chroni urządzenie przed niezabezpieczonymi sieciami Wi-Fi, dbając o bezpieczeństwo danych.

- Backup kontaktów – umożliwia tworzenie kopii zapasowych kontaktów, tak by były dostępne z dowolnego urządzenia.

- Ochrona prywatności aplikacji – monitoruje, które aplikacje mają dostęp do danych użytkownika, i wysyła stosowne powiadomienia.

- Ochrona antywirusowa – chroni urządzenie przed wirusami i złośliwym oprogramowaniem.

- Antyspyware – chroni urządzenie przed programami szpiegującymi, które mogą zagrozić prywatności użytkownika.

- Antymalware – zapewnia ochronę przed złośliwym oprogramowaniem, które mogło zostać pobrane na telefon.

- Narzędzie do usuwania wirusów – usuwa wirusy i złośliwe oprogramowania z urządzenia.

- Narzędzie Safe Browsing – chroni przed złośliwymi witrynami i linkami phishingowymi.

W ogólnym rozrachunku funkcje ochrony urządzeń mobilnych oferowane przez McAfee zrobiły na mnie bardzo pozytywne wrażenie. Podczas testów narzędzie Safe Browsing chroniło mnie przed phishingiem, blokując wszystkie złośliwe linki i to niezależnie od tego, z jakiej przeglądarki korzystałem. Ucieszyło mnie również, że McAfee zapewnia ochronę przed programami szpiegującymi, z których hakerzy bardzo często korzystają, by włamać się na telefon.

Podsumowując, McAfee zapewnia kompleksową ochronę telefonu, skutecznie zabezpieczając go przed hakerami. Posiada rozbudowaną funkcjonalność, oferując m.in. możliwość filtrowania wiadomości SMS/MMS, skutecznie blokując niechciane wiadomości i chroniąc przed atakami phishingowymi. Dodatkowo antywirus McAfee proaktywnie skanuje i usuwa wszelkie wirusy, które mogły dostać się na telefon.

McAfee ma w swojej ofercie 2 zestawy pakietów – Total Protection i McAfee+, przy czym oba oferują różne funkcje i umożliwiają ochronę innej liczby urządzeń. Po sprawdzeniu dostępnych subskrypcji uważam, że najbardziej opłaca się McAfee Plus, ponieważ zapewnia kompleksową ochronę nawet 5 urządzeń. Firma przygotowała również plan McAfee Mobile Security zaprojektowany z myślą o systemach Android i iOS. Możesz wypróbować McAfee bez ryzyka, korzystając z 30-dniowej gwarancji zwrotu pieniędzy. Ceny subskrypcji zaczynają się już od €39.95.

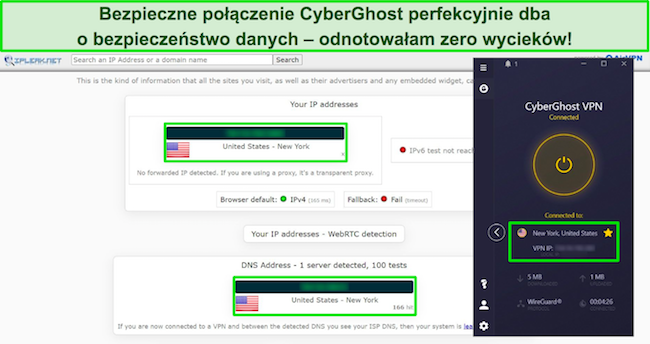

4. CyberGhost – solidna ochrona przed hakerami

Najważniejsze funkcje:

- 256-bitowe szyfrowanie klasy wojskowej oraz automatyczne blokowanie reklam i złośliwego oprogramowania.

- Serwery NoSpy uniemożliwiają hakerom śledzenie twojego połączenia.

- Sieć 11.676 serwerów w ponad 100 krajach.

- Ochrona do 7 telefonów i komputerów naraz.

- 45-dniowa gwarancja zwrotu pieniędzy.

CyberGhost oferuje VPN z zabezpieczeniami na poziomie wojskowym i szybkimi serwerami do bezpiecznego przeglądania Internetu. Zapewnia kluczowe funkcje bezpieczeństwa i prywatności, które skutecznie zabezpieczają urządzenia mobilne, w tym m.in. solidne szyfrowanie, ochronę przed wyciekiem IP (IP leak protection) i niezawodny wyłącznik awaryjny (kill switch). CyberGhost VPN pomyślnie przeszedł wszystkie testy szczelności, które przeprowadziłem.

Ponadto CyberGhost idzie o krok dalej, jeśli chodzi o ochronę przed wścibskimi podmiotami, oferując serwery NoSpy. Te wyspecjalizowane serwery są zlokalizowane w Rumunii, kraju, który nie uczestniczy w globalnych sojuszach państw wymieniających się informacjami na temat obywateli. Poza tym CyberGhost samemu zajmuje się ich obsługą, co gwarantuje użytkownikom bezpieczne i prywatne surfowanie po Internecie. CyberGhost udostępnia następujące funkcje, które zabezpieczają urządzenie przed hakerami:

- Wyłącznik awaryjny (kill switch) – ukrywa rzeczywisty adres IP i lokalizację użytkownika nawet w przypadku nieoczekiwanego zerwania połączenia, zapewniając, że prywatność i bezpieczeństwo w Internecie nigdy nie zostaną naruszone.

- Blokowanie złośliwego oprogramowania i trackerów – zapobiega monitorowaniu zachowań użytkownika przez podejrzane linki i natrętnych reklamodawców.

- Automatyczne przekierowanie HTTPS – chroni przed potencjalnie niebezpiecznymi witrynami, automatycznie przekierowując użytkownika na wersję HTTPS odwiedzanej strony w celu szyfrowania danych i zabezpieczenia przed ewentualnymi zagrożeniami.

Ale zabezpieczenia to nie wszystko. Szybkie serwery CyberGhost umożliwiają wygodne korzystanie z ulubionych platform streamingowych, takich jak Netflix, Hulu, Disney+ i Amazon Prime Video. VPN oferuje również ochronę sieci Wi-Fi, która uruchamia się automatycznie podczas połączenia z nieznanymi sieciami, a nawet umożliwia dzielone tunelowanie (split tunneling) dla określonych witryn internetowych, do których użytkownik chce uzyskać dostęp bez szyfrowania.

CyberGhost może nie zapewnia tak rozbudowanych funkcji ochrony, jak ExpressVPN, ale rekompensuje to bardziej przystępną ceną. Za subskrypcję zapłacisz nawet tylko €2.19 za miesiąc, co zapewnia doskonały stosunek ceny do jakości. Dodatkowo CyberGhost oferuje hojną 45-dniową gwarancję zwrotu pieniędzy, co daje wystarczającą ilość czasu na przetestowanie zabezpieczeń bez ryzyka.

Aktualizacja 2024! Możesz rozpocząć subskrypcję CyberGhost za zaledwie €2.03 miesięcznie i zyskać dodatkowo 4 mies. w ramach planu 2-letniego (oszczędź do 83%)! Oferta jest ograniczona czasowa, więc skorzystaj z niej, zanim wygaśnie! Więcej informacji na temat oferty znajdziesz tutaj.

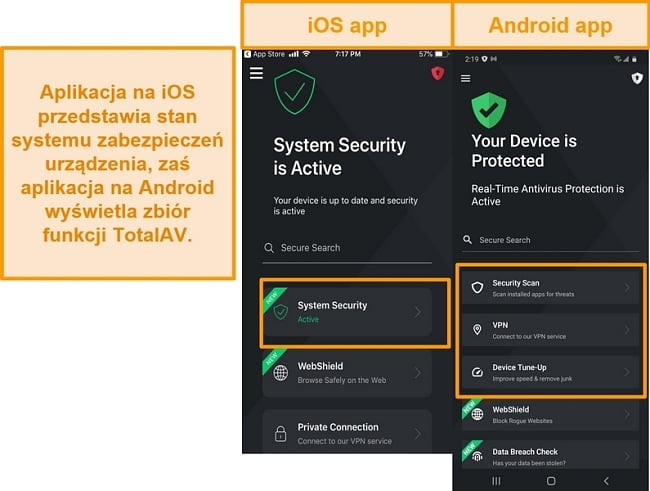

5. TotalAV – Ochrona sieciowa na najwyższym poziomie zabezpiecza telefon przed hakerami

Najważniejsze funkcje:

- Wykrywa 100% złośliwego oprogramowania.

- Webshield chroni przed phishingiem i niebezpiecznymi plikami do pobrania.

- Secure Browsing VPN uniemożliwia hakerom szpiegowanie użytkownika.

- Narzędzie Data Breach Monitor powiadamia o naruszeniu bezpieczeństwa danych logowania.

- 30-dniowa gwarancja zwrotu pieniędzy.

Imponujący wachlarz funkcji ochrony sieciowej TotalAV czyni go bardzo skutecznym programem antywirusowym do ochrony telefonu przed hakerami. Warto wspomnieć m.in. o ochronie w czasie rzeczywistym, narzędziu Web Shield oraz funkcji Data Breach Monitor.

Poza narzędziami do ochrony sieciowej TotalAV zapewnia solidny silnik antywirusowy, który wykrywa i usuwa wirusy, trojany oraz inne rodzaje złośliwego oprogramowania, które mogą posłużyć do włamania się na telefon. Podczas testów umieściłem na telefonie ponad 1000 próbek złośliwego oprogramowania, a oprogramowanie TotalAV wykryło 99,9% z nich. Dzięki temu TotalAV plasuje się wśród najlepszych antywirusów na rynku.

TotalAV oferuje różne funkcje umożliwiające bezpieczne przeglądanie Internetu:

- Wi-Fi Checker – weryfikuje bezpieczeństwo podłączonej sieci Wi-Fi.

- Ochrona w czasie rzeczywistym – zabezpiecza urządzenie przed wirusami i złośliwym oprogramowaniem w czasie rzeczywistym.

- Advanced Cloud Scanning – zwiększa ochronę poprzez aktywne skanowanie w poszukiwaniu nowych i niezidentyfikowanych zagrożeń w chmurze.

- Webshield – błyskawicznie blokuje strony internetowe o niskim poziomie zaufania, zapewniając użytkownikom ochronę podczas surfowania po Internecie.

- Skaner bezpieczeństwa – przeprowadza dokładne skanowanie urządzenia w celu zidentyfikowania i wyeliminowania aplikacji i gier uznanych za potencjalne zagrożenia.

- Data Breach Monitoring – stale monitoruje urządzenie pod kątem wszelkich oznak wycieku danych, gwarantując wczesne wykrywanie i ochronę.

- Safe Browsing VPN – szyfruje połączenie internetowe podczas przeglądania, wykorzystując zabezpieczenia klasy wojskowej.

Ogólnie rzecz biorąc, mobilna aplikacja TotalAV oferuje kompleksowe zabezpieczenia, które chronią telefon przed hakerami. Zaimponowało mi to, jak skuteczną linią obrony przed potencjalnymi zagrożeniami jest Webshield od TotalAV. Narzędzie blokowało każdą złośliwą witrynę, którą próbowałem odwiedzić, i uniemożliwiało pobranie złośliwego oprogramowania.

TotalAV oferuje 3 plany do wyboru – Antivirus Pro, Internet Security i Total Security. Ceny zaczynają się od przystępnej kwoty €19.00. Pakiety zapewniają ochronę od 3 do 6 urządzeń, w tym telefonów komórkowych. Najlepszą opcją jest plan Total Security, który zapewnia dostęp do VPN bez ograniczeń, a także do menedżera haseł i ad blockera. Możesz wypróbować TotalAV bez ryzyka przez 30 dni w ramach gwarancji zwrotu pieniędzy.

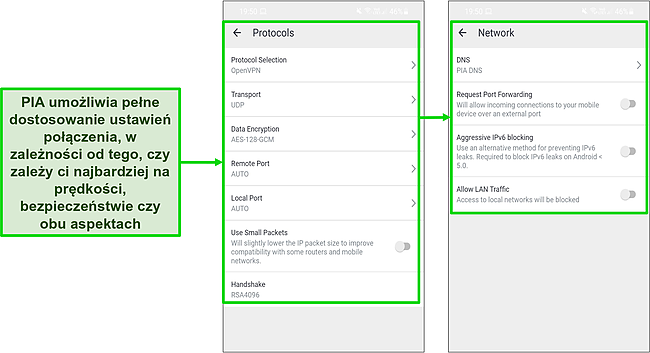

6. PIA – usługa zoptymalizowana pod kątem bezpiecznego i szybkiego przeglądania Internetu

Najważniejsze funkcje:

- 256-bitowe szyfrowanie zapewnia wyższy poziom ochrony.

- Sieć 35000 serwerów w 91 państwach.

- Blokowanie reklam i złośliwego oprogramowania.

- Chroni wszystkie posiadane telefony przed zagrożeniami i hakerami.

- 30-dniowa gwarancja zwrotu pieniędzy.

Private Internet Access (PIA) oferuje ogromną liczbę serwerów umożliwiających bezpieczne przeglądanie. VPN wykorzystuje szyfrowanie klasy wojskowej do ochrony danych użytkownika. Ponadto stosuje się do ścisłej polityki braku logów (no-logs policy), co oznacza, że nie rejestruje korzystania z aplikacji, historii przeglądania ani innych działań online, zapewniając pełną ochronę prywatności użytkownika.

PIA oferuje szeroką gamę konfigurowalnych ustawień szyfrowania VPN. Pod tym kątem jest to jedna z najbardziej rozbudowanych opcji na rynku. Możesz wybrać preferowany poziom ochrony, dostosowując ustawienia protokołu VPN i stopień szyfrowania danych do własnych potrzeb. Możesz na przykład wybrać pomiędzy 128- i 256-bitowym szyfrowaniem AES. Oba poziomy szyfrowania są powszechnie uznawane za wysoce bezpieczne i zapewniają solidną ochronę aktywności online.

PIA oferuje również:

- Przejrzystość open-source – PIA jest jedynym płatnym VPN, który publicznie udostępnia kod źródłowy oprogramowania, zapewniając transparentność i wiarygodność.

- Szyfrowane serwery – sieć PIA składa się z ponad 35000. Każdy korzysta z 256-bitowego szyfrowania AES, gwarantując najwyższy poziom ochrony działań użytkownika w Internecie.

- Dedykowany IP (dedicated IP) – statyczny adres IP (static IP) zapewnia dodatkowy poziom prywatności i komfortu, a przeglądanie Internetu staje się jeszcze bezpieczniejsze.

Ponadto PIA jest jednym z niewielu VPN, które oferują blokowanie reklam i złośliwego oprogramowania (pod nazwą PIA MACE). Jednak ze względu na ograniczenia w Google Play, ad blocker PIA MACE można pobrać wyłącznie z oficjalnej strony internetowej usługodawcy w formie pliku APK dla urządzenia z systemem Android. Moje testy wykazały, że MACE to naprawdę przydatne narzędzie, które blokuje natrętne reklamy i złośliwą zawartość na urządzeniach z Androidem.

W ogólnym rozrachunku rozległa sieć serwerów PIA pomoże ci zachować bezpieczeństwo w sieci. PIA oferuje bardzo przystępne cenowo opcje subskrypcji, szczególnie w rozliczeniu miesięcznym. Jednak najbardziej opłaca się plan na 2 lata + 3 miesiące, który kosztuje zaledwie 1.85 € miesięcznie. Subskrypcja nie tylko zapewnia długoterminową ochronę, ale także podlega 30-dniowej gwarancji zwrotu pieniędzy, więc można ją wypróbować bez ryzyka.

Krótkie zestawienie: Najlepsze aplikacje do ochrony telefonu przed hakerami w 2024 r

| Ochrona w czasie rzeczywistym | Antymalware | Ochrona Wi-Fi | Ad blocker | Ochrona SMS | Liczba urządzeń | |

| Norton | ✔ | ✔ | ✔ | ✘ | ✔ | 10 |

| ExpressVPN | ✘ | ✔ | ✔ | ✘ | ✘ | 8 |

| McAfee | ✔ | ✔ | ✔ | ✘ | ✔ | 10 |

| CyberGhost | ✘ | ✔ | ✔ | ✔ | ✔ | 7 |

| TotalAV | ✔ | ✔ | ✔ | ✔ | ✔ | 6 |

| PIA | ✘ | ✔ | ✔ | ✔ | ✔ | Bez limitu |

W jaki sposób testowałem i oceniłem najlepsze aplikacje do ochrony smartfonów przed hakerami

Aby odpowiednio zabezpieczyć telefon przed hakerami, warto skorzystać z sugestii dotyczących bezpieczeństwa, które przedstawiłem w niniejszym artykule, a także stosować rekomendowane oprogramowanie. To wszystko przyczyni się do poprawy bezpieczeństwa urządzenia. Wymienione narzędzia oferują niezbędne zabezpieczenia, w tym m.in.:

- Ochronę przed phishingiem – Wybrałem aplikacje, które są w stanie wykrywać podejrzane linki, złośliwe oprogramowanie oraz inne zagrożenia.

- Ochronę w czasie rzeczywistym – Wybrałem aplikacje, które potrafią wykrywać najnowsze zagrożenia i od razu je blokować.

- Ochronę tożsamości – Szukałem narzędzi bezpieczeństwa, które oferują ochronę przed kradzieżą tożsamości, zapobiegając nieautoryzowanemu dostępowi i wykorzystaniu danych osobowych.

- Dodatkowe funkcje – Wybrałem aplikacje, które zapewniają dodatkowe zabezpieczenia w formie VPN, ochrony sieci Wi-Fi, menedżera haseł i monitorowania Dark Web.

- Odpowiedni stosunek ceny do jakości – Wybrałem przystępne cenowo aplikacje do ochrony, które oferują mnóstwo funkcji i podlegają gwarancji zwrotu pieniędzy.

Często zadawane pytania dotyczące odzyskiwania i ochrony danych z telefonów komórkowych

Czy smartfon może paść ofiarą hakerów?

Tak, smartfony da się zhakować, również urządzenia z Androidem i iOS. Cyberprzestępcy mogą wykorzystywać luki w zabezpieczeniach systemów operacyjnych i aplikacji albo podsyłać niebezpieczne odnośniki i pliki do pobrania. Aby zagwarantować sobie odpowiednią ochronę, należy zainstalować na smartfonie skuteczne programy zabezpieczające, tj. antywirusa oraz wirtualną sieć prywatną (VPN).

Programy antywirusowe, takie jak Norton, mogą zapobiegać infekcjom i wykrywać złośliwe oprogramowanie, które już zainstalowało się na urządzeniu, podczas gdy VPN, m.in. ExpressVPN, szyfrują ruch internetowy, zapewniając prywatność i bezpieczeństwo. Połączenie antywirusa i VPN zapewnia odpowiedni poziom ochrony smartfona, a do tego umożliwia blokowanie podejrzanych odnośników i generowanie bezpiecznych haseł do kont.

Jak sprawdzić, czy mój telefon komórkowy został zhakowany?

Warto zwrócić uwagę na kilka oznak wskazujących na to, że telefon został zhakowany. Najczęściej mamy z nimi do czynienia w sytuacji, gdy nie stosujemy najlepszych praktyk bezpieczeństwa:

- Nietypowe zachowanie: Zauważysz dziwne zachowanie, takie jak nagłe rozładowanie baterii, niska wydajność lub częste awarie aplikacji.

- Zwiększone zużycie danych: Wzrost wykorzystania transferu danych z niewiadomych przyczyn może być skutkiem przekierowania połączenia internetowego przez złośliwe oprogramowanie.

- Nieautoryzowany dostęp: Jeśli zauważysz nieznane aplikacje, wiadomości lub połączenia, które nie zostały zainicjowane przez ciebie, może to oznaczać, że ktoś uzyskał nieuprawniony dostęp do twojego urządzenia.

- Podejrzane SMS-y i e-maile: Zachowaj ostrożność w stosunku do podejrzanych SMS-ów lub e-maili z prośbą o podanie danych osobowych lub zawierających niebezpieczne odnośniki.

- Dziwne wyskakujące okienka lub reklamy: Jeśli na twoim urządzeniu ciągle pojawiają się wyskakujące okienka lub reklamy, nawet jeśli akurat nie korzystasz z żadnej konkretnej aplikacji, może to stanowić sygnał ostrzegawczy.

W przypadku wystąpienia któregokolwiek z powyższych objawów należy niezwłocznie przeprowadzić skanowanie bezpieczeństwa za pomocą oprogramowania antywirusowego, aby pozbyć się zagrożeń, a także zainstalować VPN i zmienić hasła.

Jak odzyskać telefon, który został zhakowany?

Istnieje kilka kroków, które możesz podjąć, aby odzyskać i zabezpieczyć urządzenie. Po pierwsze, zainstaluj renomowane oprogramowanie antywirusowe, np. Nortona, i przeprowadź dogłębne skanowanie, aby wykryć i usunąć wszelkie formy złośliwego oprogramowania. Warto również sprawdzić telefon pod kątem aplikacji lub kalendarzy, które mogły zostać zainstalowane bez twojej wiedzy.

Nie zapomnij zaktualizować hasła do Google Play Store lub Apple ID, aby uniemożliwić nieuprawnionym osobom uzyskanie dostępu do twoich kont. Upewnij się, że system operacyjny oraz wszystkie aplikacje zainstalowane na twoim urządzeniu są aktualne i włącz uwierzytelnianie dwuskładnikowe, aby zapewnić sobie dodatkową warstwę ochrony.

Jak zabezpieczyć numer telefonu przed hakerami?

Istnieje kilka sposobów ochrony numeru telefonu przed hakerami. Po pierwsze, włącz uwierzytelnianie dwuskładnikowe (2FA) na kontach, używając metody innej niż potwierdzenie SMS, np. aplikacji uwierzytelniających lub klucza sprzętowego. Oto jeszcze inne wskazówki, które pomogą ci zabezpieczyć numer telefonu przed hakerami:

- Nie udostępniaj swojego numeru telefonu w Internecie ani nie podawaj go osobom, którym nie ufasz.

- Sprawdź ustawienia prywatności na platformach społecznościowych, aby ograniczyć widoczność swojego numeru telefonu.

- Nie klikaj podejrzanych odnośników ani nie pobieraj nieznanych aplikacji, które mogłyby zagrozić bezpieczeństwu twojego urządzenia.

- Regularnie aktualizuj system operacyjny urządzenia oraz aplikacje na nim zainstalowane, aby załatać ewentualne luki w zabezpieczeniach.

Ponadto pobierz aplikację antywirusową, np. Nortona, która oferuje funkcje takie jak filtrowanie połączeń i wiadomości w celu blokowania spamu i potencjalnych zagrożeń.

Która metoda ochrony telefonu przed hakerami jest najskuteczniejsza?

Najlepszym sposobem ochrony telefonu przed włamaniami jest zainstalowanie oprogramowania zabezpieczającego. Połączenie programu antywirusowego i wirtualnej sieci prywatnej (VPN) blokuje hakerom możliwość skorzystania z najczęściej stosowanych metod włamywania się na telefon. Oto inne istotne zabezpieczenia:

- Aktywuj uwierzytelnianie dwuskładnikowe (2FA), aby zapewnić dodatkową warstwę ochrony kont.

- Używaj unikalnych i silnych haseł dla każdego konta, najlepiej korzystając z menedżera haseł.

- Unikaj klikania podejrzanych odnośników lub otwierania nieznanych załączników w e-mailach i SMS-ach.

- Regularnie aktualizuj system operacyjny urządzenia oraz aplikacje na nim zainstalowane, aby załatać ewentualne luki w zabezpieczeniach.

- Unikaj łączenia się z niezabezpieczonymi sieciami Wi-Fi i rozważ korzystanie z wirtualnej sieci prywatnej (VPN), by bezpiecznie przeglądać Internet.

Wreszcie, monitoruj konta pod kątem wszelkich podejrzanych działań i niezwłocznie anuluj wszelkie przejęte karty kredytowe.

Chroń smartfon przed hakerami, stosując najskuteczniejsze środki ochrony

Cyberzagrożenia z dnia na dzień stają się coraz bardziej wyrafinowane. W związku z tym trzeba proaktywnie podchodzić do kwestii ochrony przed najnowszymi zagrożeniami. Niespuszczanie oka z telefonu już nie wystarczy. Hakerzy mogą przejąć nad nim kontrolę zdalnie. Jeśli nie wdrożysz najlepszych praktyk w zakresie bezpieczeństwa, nieuprawione osoby mogą przejąć kontrolę nad twoim smartfonem.

Aby zadbać o odpowiednią ochronę telefonu przed hakerami, konieczne wyposaż się w najlepsze zabezpieczenia. Osobiście rekomenduję Nortona, ze względu na mnogość użytecznych i skutecznych funkcji zapewniających odpowiedni poziom ochrony telefonu. Funkcje ochrony sieciowej Nortona blokują złośliwe witryny i próby wyłudzenia informacji, zapewniając bezpieczeństwo i prywatność działań online. Ponadto Norton zapewnia ochronę w czasie rzeczywistym przed złośliwym oprogramowaniem i wirusami oraz umożliwia regularne skanowanie w celu wykrywania i usuwania wszelkich potencjalnych zagrożeń.

Zostaw komentarz

Anuluj odpowiedź