Jak bezpiecznie torrentować z NordVPN w POLSCE w 2025

„Nie jesteś bezpieczny bez VPN. To fakt. ” — The Pirate Bay

OSTRZEŻENIE! Pobieraj tylko korzystając z VPN. ” — YTS.LT

Pobieranie torrentów może być niebezpiecznym zajęciem. Te komunikaty ostrzegawcze wydawane przez najlepsze strony torrentowe nie są po to, aby Cię wystraszyć, ale aby chronić przed trollami, hakerami i innymi zagrożeniami cybernetycznymi.

Po co narażać się na ryzyko, gdy VPN może dać ochronę? Dzięki szyfrowaniu ruchu nikt nie może zobaczyć, co pobierasz online. Sieci VPN maskują również Twój adres IP, aby zapobiec możliwości śledzenia i stania się celem cyberataków.

Ani ja, ani mój zespół nie pochwalamy nielegalnego torrentowania, ale warto wiedzieć jak bezpiecznie torrentować. Upewnij się czy torrenty które pobierasz nie są chronione prawem autorskim, i czy używany VPN chroni twoje dane osobowe i tożsamość przed hakerami i trackerami web na stronach z torrentami.

Przetestowałam własnoręcznie szereg usług VPN i wybrałam kilka niezawodnych opcji dla zapewnienia ochrony podczas pobierania torrentów. Moja główna rekomendacja, sieć ExpressVPN, udostępnia międzynarodową sieć serwerów P2P zoptymalizowanych pod kątem szybkiego udostępniania plików.

Uwaga od redakcji: Bardzo cenimy sobie relacje z czytelnikami. W naszych działaniach kierujemy się przejrzystością i uczciwością, dokładając wszelkich starań, by zasłużyć na Wasze zaufanie. Jako portal podlegamy pod tę samą grupę właścicielską co część czołowych produktów w branży, które recenzujemy. Dotyczy to Intego, CyberGhost, ExpressVPN i Private Internet Access. Nie ma to jednak żadnego wpływu na nasz proces oceny, ponieważ stosujemy rygorystyczną metodologię testowania.

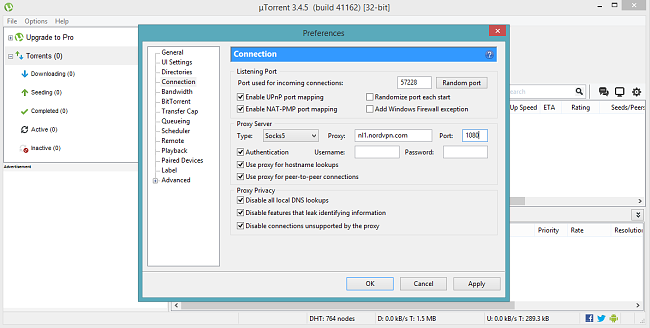

5 łatwych kroków do skonfigurowania uTorrent z NordVPN

- Otwórz uTorrent, kliknij „Opcje” (Options), a następnie „Preferencje” (Preferences).

- Otworzy się nowe okno — kliknij „Połączenie” (Connection) i w menu rozwijanym Typ serwera proxy wybierz „Socks5”.

- W polu „Proxy” wpisz jeden z adresów serwera NordVPN, który zezwala na ruch torrent.

- W polu „Port” wpisz „1080” i upewnij się, że zaznaczone są następujące pola:

- Uwierzytelnienie

- Użyj proxy do wyszukiwania nazw hostów

- Użyj proxy do połączeń peer-to-peer

- Wyłącz wszystkie lokalne odwołania DNS

- Wyłącz funkcje, z których wyciekają dane identyfikacyjne

- Nie zezwalaj na połączenia nieobsługiwane przez proxy

![Konfiguracja uTorrent z NordVPN]() Te pola powinny być zaznaczone dla bezpiecznego połączenia

Te pola powinny być zaznaczone dla bezpiecznego połączenia - Wprowadź nazwę użytkownika i hasło NordVPN w polach uwierzytelnienia i kliknij „OK”.

Teraz możesz rozpocząć torrentowanie z bezpieczeństwem od NordVPN!

Sieć VPN to klucz do bezpiecznego pobierania torrentów

Sieci VPN tworzą prywatne połączenia tunelowe między użytkownikiem a Internetem. Umożliwia to przekierowywanie ruchu sieciowego i zapobieganie dostępowi lub gromadzeniu danych przez dostawców usług internetowych i inne nieuprawnione podmioty. Poprzez ograniczenie przepływu informacji do prywatnego połączenia, dane osobowe użytkowników są zawsze skutecznie chronione. Oto lista najlepszych sieci VPN w 2025 roku.

Dodatkowo, sieci VPN chronią tożsamość użytkowników dzięki szyfrowaniu w standardzie AES 256 bitów. Chronione w ten sposób i przesyłane przez połączenie tunelowe dane nie mogą zostać odszyfrowane przez dostawców usług internetowych lub cyberprzestępców, nawet jeśli udałoby im się je przechwycić.

Usługi VPN zapewniają też ochronę poprzez ukrywanie adresów IP. Podczas przesyłania i udostępniania plików, adres IP użytkownika może być widoczny dla stron trzecich, co stwarza potencjalne ryzyko cyberataków. Zmieniając tymczasowo adres IP użytkownika, zapewnia pełną anonimowość.

Jak wybrać bezpieczną sieć VPN do pobierania torrentów?

- Ochrona przed wyciekami adresów DNS: ta funkcja chroni dane i historię aktywności użytkownika w przypadku wysyłania żądań DNS poza połączenie tunelowe VPN. Po nawiązaniu połączenia wykorzystywane są jedynie adresy DNS serwerów obsługiwanych przez sieć VPN, przez co dane użytkownika pozostają bezpieczne.

- Automatyczny wyłącznik: w przypadku utraty łączności sieć VPN powinna automatycznie zablokować tymczasowo połączenie z Internetem, by zapobiec narażeniu danych lub adresu IP użytkownika. Dostęp do Internetu jest później przywracany po ponownym nawiązaniu łączności z serwerem lub dezaktywacji wyłącznika.

- Polityka nierejestrowania połączeń: dobre sieci VPN nigdy nie gromadzą danych na temat aktywności użytkowników. Warto też upewnić się, że operator danej usługi nie jest prawnie zobowiązany do rejestrowania danych, aby uniknąć późniejszego ujawnienia poufnych informacji, np. na skutek roszczeń władz państwowych.

- Siedziba poza terytorium koalicji Five Eyes: godne zaufania sieci VPN prowadzą działalność w krajach niestosujących wymogu gromadzenia i przechowywania danych i aktywnie przeciwstawiają się żądaniom organów władzy różnych krajów.

Oprócz NordVPN, ExpressVPN to bezpieczna sieć VPN spełniająca wszystkie wyszczególnione kryteria. Innym wysoce bezpiecznym rozwiązaniem do torrentów jest sieć CyberGhost, która posiada specjalnie zoptymalizowane serwery do pobierania plików w wielu krajach.

Bezpłatna sieć VPN jest kosztowna w dłuższej perspektywie

Możesz mieć ochotę na skorzystanie z darmowej sieci VPN do torrentowania. Istnieje ich wiele i wiele z nich obiecuje takie samo bezpieczeństwo i szybkość jak wersje premium. Chociaż niektóre bezpłatne sieci VPN zapewniają doskonałe bezpieczeństwo, brakuje im innych funkcji. Sprawdziłam najlepsze darmowe VPN, ale nie poleciłabym ich do torrentowania. Oto dlaczego:

- Ograniczenia przepustowości: Wiele najbezpieczniejszych darmowych sieci VPN ogranicza miesięczne wykorzystanie danych. Są przydatne w przypadku zwykłego przeglądania, ale może oznaczać niekompletne pobieranie podczas torrentowania. Sieci VPN typu premium, takie jak NordVPN, zapewniają nieograniczoną ilość danych, dzięki czemu nigdy nie będziesz musiał stawiać czoła opóźnieniom pobierania.

- Wolniejsze prędkości: bezpłatne VPN mogą również ograniczać prędkość pobierania. Nawet jeśli masz wystarczającą ilość danych, aby ukończyć torrent, ukończenie pobierania może potrwać znacznie dłużej.

- Wszędobylskie reklamy: w celu utrzymania darmowej sieci VPN jako usługi bezpłatnej, firmy często uciekają się do reklam w celu pokrycia kosztów ogólnych i generowania przychodów. Jest to zarówno irytujące, jak i ryzykowne — reklamy często mają moduły śledzące, które rejestrują Twoją aktywność w Internecie, aby lepiej dostosować wyświetlane reklamy. Może to zagrozić Twojemu bezpieczeństwu podczas torrentowania.

Darmowe VPN mogą wydawać się dobrym pomysłem, ale nigdy tak naprawdę nie są darmowe — zawsze będziesz musiał iść na kompromis.

Podsumowanie – najlepsze sieci VPN do bezpiecznego pobierania plików z sieci torrent w 2025 roku

Uwaga od redakcji: Bardzo cenimy sobie relacje z czytelnikami. W naszych działaniach kierujemy się przejrzystością i uczciwością, dokładając wszelkich starań, by zasłużyć na Wasze zaufanie. Jako portal podlegamy pod tę samą grupę właścicielską co część czołowych produktów w branży, które recenzujemy. Dotyczy to Intego, CyberGhost, ExpressVPN i Private Internet Access. Nie ma to jednak żadnego wpływu na nasz proces oceny, ponieważ stosujemy rygorystyczną metodologię testowania.

Zostaw komentarz

Anuluj odpowiedź