Tails: czym jest i czy mogę go używać jako VPN? 2025

Tails to bezpłatna usługa, która obiecuje 100% anonimowość online. Jednak po dokładniejszym jej zbadaniu odkryłam, że w rzeczywistości nie zapewni ona pełnej ochrony twojej prywatności.

W trakcie moich testów zauważyłam, że łączenie się z Internetem za pomocą Tails nie ukrywa cię całkowicie. Twój dostawca usług internetowych nie widzi, co robisz, ale po nawiązaniu połączenia widzi, że używasz Tails (i Tora). Problem polega na tym, że częste ich używanie może zaalarmować twojego dostawcę usług internetowych i spowodować, że twoje połączenie będzie znajdować się pod obserwacją.

Najlepszą opcją, by zyskać maksymalną anonimowość i prywatność, jest sparowanie Tails z niezawodną usługą VPN, taką jak ExpressVPN. Zapewnia ci to dodatkowe szyfrowanie podczas łączenia i możesz skorzystać również z jego pozostałych funkcji bezpieczeństwa. ExpressVPN posiada hojną ofertę pozwalającą wypróbować swoją usługę bez ryzyka przez 30 dni, dzięki czemu możesz samodzielnie przetestować jego wysokiej jakości funkcje bezpieczeństwa. Uwaga redaktora: Przejrzystość jest jedną z naszych podstawowych wartości w WizCase, więc powinieneś wiedzieć, że jesteśmy w tej samej grupie właścicielskiej co ExpressVPN. Nie wpływa to jednak na nasz proces przeglądu, ponieważ stosujemy rygorystyczną metodologię testowania.

Zacznij korzystać z ExpressVPN już teraz!

Czym jest Tails?

Tails to kompletny system operacyjny, który możesz skonfigurować na swoim komputerze poprzez pamięć USB lub dysk twardy. Jest podobny do systemu Windows lub macOS, ponieważ posiada wstępnie skonfigurowane aplikacje (takie jak przeglądarka internetowa, komunikator, pakiet biurowy i inne), ale Tails kładzie szczególny nacisk na zapewnienie bezpieczeństwa twojej aktywności.

Jest znany jako „system amnezji”, ponieważ nie przechowuje żadnych logów aktywności i nie pozostawia żadnych śladów na twoim urządzeniu (chyba że specjalnie skonfigurujesz go tak, by to robił). Po skonfigurowaniu łączy się ze sprzętem komputera (USB lub napędem dyskowym), ale nie wchodzi w interakcję z systemem operacyjnym – nie ma więc możliwości, by utworzył zapis swojej obecności. Gdy tylko odłączysz USB i zrestartujesz komputer, jest tak, jakby Tails nigdy na nim nie było.

Tails pozwala ci połączyć się z Internetem za pomocą sieci Tor (The Onion Router), aby utworzyć bezpieczne, anonimowe połączenie. Tor to ogólnoświatowa sieć, która kieruje twoje połączenie przez trzy różne komputery w sieci (zwane węzłami) przed połączeniem się ze stroną internetową.

Twoje połączenie zmienia adresy IP za każdym razem, gdy łączy się z nowym węzłem, a każdy węzeł zna tylko ten adres IP, z którego przyszło twoje połączenie i do którego będzie zmierzać. Oznacza to, że zanim dotrze ono do trzeciego węzła, twój pierwotny adres IP będzie całkowicie ukryty. Mniej więcej co dziesięć minut twoja ścieżka również jest losowo zmieniana, co oznacza, że jest wysyłana w celu przejścia przez inny zestaw 3 węzłów.

Czy przeglądarka Tails rzeczywiście jest bezpieczna?

Tor (i przez rozszerzenie przeglądarka Tails) został zaprojektowany bardziej z myślą o anonimowości niż o prywatności. Mam przez to na myśli, że chociaż nikt nie będzie w stanie wyśledzić tego, kim jesteś, to treści, które wysyłasz, nie będą już tak dobrze chronione.

Twoje połączenie jest szyfrowane, ponieważ jest przenoszone pomiędzy trzema węzłami, ale przy ostatnim z nich, gdzie twoje połączenie spotyka się z Internetem (znanym również jako węzeł wyjściowy), staje się ono niezaszyfrowane. Oznacza to, że każdy, kto obserwuje ten węzeł wyjściowy, może zobaczyć i uzyskać dostęp do informacji, które przesyłasz – chociaż nie będzie wiedział, kim jesteś ani skąd pochodzi twoje połączenie. Jeżeli więc wysyłasz treść prywatnej wiadomości e-mail lub dane zawierające twoje imię i nazwisko, to można będzie powiązać to z tobą. Dodanie warstwy ochrony VPN, która szyfruje tę sekcję twojego połączenia, rozwiązuje ten problem.

Dodatkowo, chociaż Internet nie może zobaczyć twojej prawdziwej lokalizacji, Tor może – kiedy łączysz się z Torem, może on wykryć twój adres IP, który mógłby wyciec, gdyby Tor został kiedyś zhakowany.

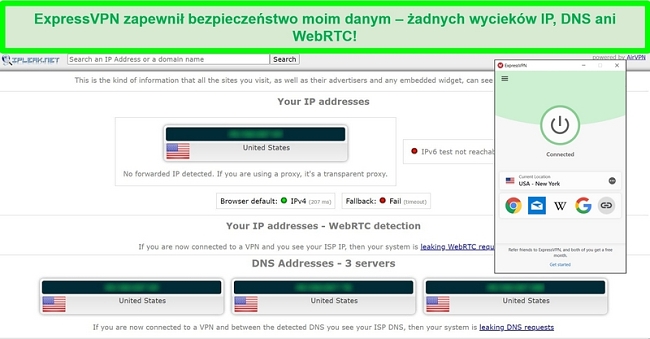

Martwi mnie również brak ochrony przed wyciekami w przeglądarce Tails. Nie ma tu dodatkowej ochrony przed wyciekiem DNS lub IP (DNS leak protection, IP leak protection), aby zabezpieczyć informacje o twojej lokalizacji w przypadku luki w zabezpieczeniach lub błędu aplikacji – a więc czegoś, czego oczekiwałabym od przeglądarki zaprojektowanej do ochrony mojej anonimowości. Jest to problem, z którym można sobie poradzić wykorzystując VPN – w usługach VPN o jakości premium, takich jak ExpressVPN, ochrona przed wyciekiem DNS i IP jest standardem, dzięki czemu utrzymana jest prywatność twoich danych.

Uwaga redaktora: Przejrzystość jest jedną z naszych podstawowych wartości w WizCase, więc powinieneś wiedzieć, że jesteśmy w tej samej grupie właścicielskiej co ExpressVPN. Nie wpływa to jednak na nasz proces przeglądu, ponieważ stosujemy rygorystyczną metodologię testowania.

Czy powinieneś używać VPN z przeglądarką Tails i z Torem?

Toczą się dyskusje na temat tego, czy łączenie Tails z VPN to dobry pomysł – Tails sugeruje właściwie, by nie korzystać z VPN.

Według Tails korzystanie z VPN ustanawia stały punkt wejścia lub wyjścia – oznacza to, że zamiast losowego przypisywania ci różnych węzłów za każdym razem, gdy się łączysz, całe twoje połączenie jest kierowane przez jeden statyczny adres IP (static IP) za pośrednictwem twojego VPN. W trakcie korzystania z sieci Tor system nie rozpozna twojego prawdziwego adresu IP ze względu na wszystkie węzły, pomiędzy którymi przechodzi twoje połączenie, ale jeśli dodasz VPN, twój dostawca VPN będzie miał dostęp do tej informacji.

To oznacza, że jeśli chcesz używać VPN z Torem, to musisz podjąć kroki, aby chronić swoją prywatność. Upewnij się, że wybrana przez ciebie sieć VPN nie przechowuje logów użytkowników i ma silne funkcje bezpieczeństwa. Właściwe korzystanie z VPN o jakości premium wraz z Tails zapewni ci dodatkową anonimowość i zadba o bezpieczeństwo twoich danych osobowych.

Bez względu na to, co robisz, nie powinieneś używać wraz z Trails darmowej sieci VPN. Darmowe sieci VPN często mają słabe szyfrowanie, co sprawia, że twoje dane osobowe są narażone na wyciek. Wiele z nich sprzedaje również twoje dane osobowe stronom trzecim, aby na tym zarobić, co niweczy całą pracę, którą wykonałeś, aby zachować anonimowość za pomocą VPN i Tails.

Tor jest również niesamowicie wolny – ponieważ pomiędzy twoim urządzeniem a węzłem wyjściowym następuje kilka „przeskoków”, możesz zauważyć, że prędkość twojego Internetu znacznie spada, gdy jesteś połączony. Niektórzy uważają, że dodanie zaszyfrowanego połączenia VPN może jeszcze bardziej obniżyć prędkości, ale ja odkryłam, że korzystanie z wysokiej jakości VPN z szybkimi serwerami może w rzeczywistości nieco poprawić szybkość połączenia.

Bądź szybki i bezpieczny z ExpressVPN

Szybki przewodnik: 4 proste kroki, by skonfigurować przeglądarkę Tails z VPN

- Kup VPN. Ja polecam ExpressVPN. Wypróbuj ExpressVPN bez ryzyka.

- Skonfiguruj VPN za pomocą routera. Dedykowane poradniki dotyczące konfiguracji znajdziesz na stronie internetowej swojej sieci VPN.

- Połącz się z serwerem VPN. Zalecam wybranie serwera, który jest blisko twojej prawdziwej lokalizacji, ponieważ zapewni ci to najwyższe prędkości.

- Otwórz przeglądarkę Tails i zacznij przeglądać Internet anonimowo! Twoje połączenie przejdzie przez twój zaszyfrowany router i przez sieć Tor, zanim dotrze do witryn i usług, do których chcesz uzyskać dostęp.

Używaj Tails anonimowo dzięki ExpressVPN

Uwaga redaktora: Przejrzystość jest jedną z naszych podstawowych wartości w WizCase, więc powinieneś wiedzieć, że jesteśmy w tej samej grupie właścicielskiej co ExpressVPN. Nie wpływa to jednak na nasz proces przeglądu, ponieważ stosujemy rygorystyczną metodologię testowania.

2 najlepsze sieci VPN do używania wraz z przeglądarką Tails

1. ExpressVPN — Najlepsze bezpieczeństwo w swojej klasie i szybkie prędkości podczas korzystania z sieci Tor

Kluczowe cechy:

- Ponad 3000 serwerów w ponad 90 krajach i dedykowana witryna .onion w sieci Tor dla łatwego dostępu nawet przy korzystaniu z Tails.

- Najlepsze w swojej klasie szyfrowanie chroni twoje dane przed ciekawskimi oczami.

- Zasada braku logów (no-logs policy) została zweryfikowana podczas niezależnej kontroli.

- Szybkie serwery minimalizują spowolnienie związane z używaniem Tora.

- 30-dniowa gwarancja zwrotu pieniędzy.

Wysokiej jakości funkcje bezpieczeństwa ExpressVPN są jednymi z najlepszych, z jakimi spotkałam się we wszystkich sieciach VPN, które wypróbowałam. Sieć ma ochronę przed wyciekiem DNS (DNS leak protection) i automatyczny wyłącznik awaryjny (kill switch), aby chronić cię przed potencjalnymi wyciekami danych. ExpressVPN przeszedł pomyślnie wszystkie testy wycieków IP, DNS i WebRTC, które przeprowadziłam, gdy byłam połączona z Tails. Moje testy wycieku WebRTC zawsze wskazywały moją lokalizację jako serwer sieci VPN w USA, z którym byłam połączona, a nie moją prawdziwą lokalizację (w Wielkiej Brytanii). To naprawdę upewniło mnie, że żadne dane osobowe nie zostaną ujawnione, gdy użyję ExpressVPN razem z Tails.

Podczas gdy wiele sieci VPN twierdzi, że prowadzi ścisłą politykę braku logów (no-logs policy), ExpressVPN poparł swoje twierdzenia rzeczywistymi działaniami. W 2017 roku sprzeciwił się tureckim władzom, które zażądały informacji o użytkowniku w trakcie śledztwa w sprawie o morderstwo. Władze nie były w stanie znaleźć żadnych prywatnych danych użytkownika – nawet po zabraniu jednego z serwerów ExpressVPN – ponieważ wszystkie te dane po prostu nie istniały. Dzięki takiemu osiągnięciu możesz mieć pewność, że twoja aktywność online pozostanie prywatna i chroniona, gdy jesteś połączony z ExpressVPN.

Niektóre kraje posiadają bardzo surową cenzurę Internetu i blokują dostęp do sieci Tor. Istnieje bardzo niewiele sieci VPN, które działają w Chinach, Rosji, Iranie, Turcji i innych krajach z restrykcyjnymi przepisami dotyczącymi Internetu – ExpressVPN to jedna z sieci, które tam działają, co ponownie jest wynikiem imponującego szyfrowania. Kraje takie jak te, a także niektóre sieci, np. szkolne, biurowe, a nawet twój dostawca usług internetowych, mogą ograniczać twój dostęp do sieci Tor. Używając ExpressVPN do łączenia się z serwerami poza siecią lub krajem, możesz z łatwością uzyskać dostęp do Tora przez Tails bez względu na to, gdzie się znajdujesz.

Moje testy wykazały, że ExpressVPN był nieco wolniejszy, ze średnią prędkością 17,05 Mb/s. Chociaż nie była to prędkość, której zwykle oczekuję od dostawcy (zwykle może ona osiągnąć co najmniej 50 Mb/s, gdy sieć jest używana samodzielnie), to była wystarczająco szybka, aby przeglądać sieć z bardzo niewielkim opóźnieniem. Strony w przeglądarce Tails ładowały się prawie natychmiast tak, jakbym korzystała z mojej standardowej przeglądarki.

ExpressVPN to trochę droższa opcja VPN, ale myślę, że komfort, jaki zapewniają ci jego funkcje bezpieczeństwa w jakości premium, jest wart swojej ceny. Jeśli chcesz zachować całkowitą anonimowość podczas rejestracji, możesz zapłacić za VPN za pomocą kryptowaluty Bitcoin. Ponadto aplikacje ExpressVPN są dostępne również w języku polskim.

Nie musisz wierzyć mi na słowo – możesz skorzystać z 30-dniowej gwarancji zwrotu pieniędzy w ExpressVPN, aby samodzielnie wypróbować usługę bez ryzyka. Zasubskrybowałam ExpressVPN i testowałam go przez ponad 25 dni, zanim poprosiłam o zwrot pieniędzy. Przedstawiciel obsługi klienta na czacie na żywo nie pytał, czy chcę rozwiązać jakieś problemy ani nie prosił mnie o podanie powodu anulowania subskrypcji – mój zwrot został przetworzony szybko, a pieniądze zostały mi zwrócone w ciągu tygodnia.

Uwaga redaktora: Przejrzystość jest jedną z naszych podstawowych wartości w WizCase, więc powinieneś wiedzieć, że jesteśmy w tej samej grupie właścicielskiej co ExpressVPN. Nie wpływa to jednak na nasz proces przeglądu, ponieważ stosujemy rygorystyczną metodologię testowania.

ExpressVPN działa dla: Windows, macOS, Linux, iOS, Android, Chrome, Firefox, telewizorów Smart TV, Apple TV, Amazon Fire TV, Xbox, PlayStation, Nintendo Switch i routerów.

ExpressVPN odblokowuje również: przeglądarkę Tor, Netflix, Disney+, Hulu, Amazon Prime, Sky Go, YouTube TV, BBC iPlayer, HBO, ShowTime, DAZN, ESPN, Kodi, Crunchyroll i inne.

Wypróbuj ExpressVPN za darmo przez 30 dni!

2. CyberGhost — Szyfrowane połączenia z serwerem gwarantują prywatność użytkownikom przeglądarki Tails

Kluczowe cechy:

- Ponad 6200 serwerów w 89 krajach dla bezpiecznych połączeń na całym świecie.

- Szyfrowanie klasy wojskowej, ochrona przed wyciekiem DNS i IP (DNS leak protection, IP leak protection) dla całkowitej anonimowości.

- Polityka braku logów (no-logs policy) – sieć przeszła kontrolę bezpieczeństwa i co roku odnawia certyfikat.

- Szybkie połączenia z serwerem – zoptymalizowane serwery do streamingowania i torrentowania.

- 45-dniowa gwarancja zwrotu pieniędzy.

CyberGhost stosuje to samo szyfrowanie, które jest wykorzystywane przez wojsko, co oznacza, że gdyby któryś z cyberprzestępców próbował zhakować twoje połączenie, to zobaczyłby jedynie ciąg losowych cyfr i liter zamiast jakichkolwiek danych osobowych. To, w połączeniu z automatycznym wyłącznikiem awaryjnym (kill switch) i ochroną przed wyciekiem DNS (DNS leak protection), zapewnia bezpieczeństwo twojej aktywności i twoim danym. W trakcie moich testów z Tails, CyberGhost przez cały czas dbał o całkowitą prywatność mojego DNS i adresu IP – nie było żadnych wycieków!

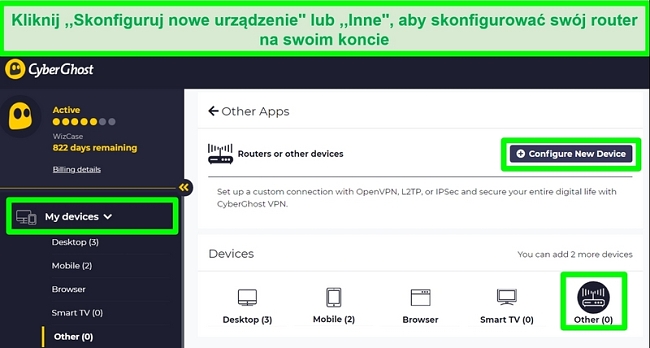

Skonfigurowanie CyberGhost tak, by działał z Tails, jest łatwe i można to zrobić za pośrednictwem konta użytkownika na stronie internetowej tego VPN. Kiedy uruchomiłam Tails na moim laptopie, zalogowałam się na moje konto w CyberGhost przy użyciu mojego iPhone’a XS, aby skonfigurować połączenie routera i niemalże natychmiast mogłam rozpocząć przeglądanie Tails. Dodatkowo aplikacje CyberGhost są obsługiwane w języku polskim.

Przetestowałam CyberGhost i Tails na lokalnych serwerach w Wielkiej Brytanii, aby uzyskać możliwie najszybsze prędkości, ponieważ łączenie się z siecią za pomocą Tora nieuchronnie spowoduje spowolnienie. Przeprowadziłam testy prędkości zarówno dla Tor over VPN, jak i VPN over Tor. W pierwszym przypadku osiągnęłam 10,67 Mb/s, ale dla VPN over Tor udało mi się uzyskać już tylko nieco ponad 4 Mb/s.

CyberGhost to najbardziej przyjazna dla portfela sieć VPN na tej liście, co czyni ją jeszcze lepszą opcją dla początkujących użytkowników. Można tu płacić gotówką (w wybranych prawdziwych sklepach) i Bitcoinem, aby zyskać pewność, że nie pozostanie żaden ślad twojej aktywności. Możesz skorzystać z 45-dniowej gwarancji zwrotu pieniędzy w CyberGhost, aby samodzielnie wypróbować tę usługę. To wolny od ryzyka sposób, by upewnić się, że CyberGhost jest dla ciebie odpowiedni, a pieniądze można odzyskać z łatwością – wystarczy skontaktować się z czatem na żywo i poprosić o zwrot pieniędzy, a przedstawiciel obsługi klienta przetworzy dla ciebie to żądanie bez zadawania pytań.

Uwaga redaktora: Przejrzystość jest jedną z naszych podstawowych wartości w WizCase, więc powinieneś wiedzieć, że jesteśmy w tej samej grupie właścicielskiej co CyberGhost VPN. Nie wpływa to jednak na nasz proces przeglądu, ponieważ stosujemy rygorystyczną metodologię testowania.

CyberGhost działa dla: Windows, macOS, Linux, iOS, Android, Chrome, Firefox, Smart TVs, Apple TV, Xbox, PlayStation i routerów.

CyberGhost odblokowuje także: przeglądarkę Tor, Netflix, Disney+, Amazon Prime, HBO, ShowTime, DAZN, ESPN, Kodi, Crunchyroll i inne.

Wypróbuj CyberGhost za darmo przez 45 dni!

Jak używać VPN z Tails

Istnieją dwa sposoby na połączenie się zarówno z VPN, jak i Tails:

Tails i Tor over VPN

Ta metoda polega na połączeniu się z serwerem VPN przed połączeniem się z systemem operacyjnym Tails i jego przeglądarką. To najłatwiejszy sposób, by połączyć ze sobą zalety szyfrowania VPN i bezpieczeństwo Tora.

Ponieważ większość sieci VPN nie jest kompatybilna z systemem operacyjnym Tails, najlepszym sposobem uzyskania ochrony VPN jest skonfigurowanie twojego VPN za pomocą routera. W ten sposób wszystkie połączenia (w tym Tails i Tor) będą najpierw kierowane przez bezpieczny serwer VPN. Jeśli okaże się, że twój router nie jest kompatybilny, możesz również skonfigurować połączenie dla mobilnego hotspota wykorzystując swój VPN. Możesz połączyć się z hotspotem przez Tails i być objęty szyfrowaniem VPN.

Połączenie się najpierw z VPN uniemożliwia sieci Tor rejestrowanie twojego adresu IP, ponieważ widzi ona twój ruch jako pochodzący z serwera VPN, a nie z lokalizacji twojego urządzenia. Korzystanie z szyfrowania VPN między twoim urządzeniem a siecią Tor chroni cię w przypadku włamania do sieci – każdy atakujący sieć nadal musi przejść przez szyfrowanie VPN, aby uzyskać dostęp do twoich danych osobowych.

Ponadto, ponieważ VPN szyfruje twój ruch, oznacza to również, że możesz połączyć się z siecią Tor, nawet jeśli dostęp do niej jest ograniczony przez twojego dostawcę usług internetowych, rządowe przepisy dotyczące Internetu albo twoją sieć lokalną. Jest to wygodne, kiedy jesteś w biurze, na lotnisku lub w innym, podobnym miejscu.

Wadą tej metody jest to, że twój punkt wyjściowy w Tor pozostaje niezaszyfrowany, więc każdy, kto szpieguje węzeł wyjściowy, może w dalszym ciągu widzieć twój ruch. Ponadto, chociaż Tor nie może zobaczyć twojej prawdziwej lokalizacji, to może zobaczyć ją twój dostawca VPN – dlatego ważne jest, aby wybrać najwyższej jakości VPN ze ścisłą zasadą braku logów (no-logs policy) i niezawodnymi funkcjami bezpieczeństwa – taki jak ExpressVPN.

VPN over Tor i Tails

Ta metoda dodaje szyfrowanie VPN po połączeniu się z Tails, co oznacza, że twoje połączenie między węzłem wyjściowym sieci Tor a Internetem jest chronione. Uniemożliwia to każdemu, kto obserwuje węzeł wyjściowy, zobaczenie przechodzących przez niego danych.

Ta metoda daje ci również dostęp do witryn i usług, które nie są dostępne w sieci Tor (np. witryny zakupów online często blokują węzły wyjściowe sieci Tor).

Jednak z mojego doświadczenia wynika, że ta metoda ma więcej wad niż zalet. VPN over Tor jest skomplikowane w konfiguracji – obejmuje rejestrację u dostawcy OpenVPN, pobranie certyfikatów VPN (które działają jako uwierzytelnienie dla połączenia i VPN) oraz utworzenie plików konfiguracyjnych.

Przekonasz się również, że wiele sieci VPN w jakości premium, w tym ExpressVPN, nie obsługuje tej metody, ponieważ nie poprawi ona twojej prywatności. Węzeł wyjściowy nie widzi twojego ruchu, ale VPN może – i chociaż wysokiej jakości VPN ma ścisłą politykę braku logów (no-logs policy) i nie monitoruje cię po połączeniu, to musisz ufać, że twoja sieć VPN nie obserwuje twojej aktywności.

Korzystanie z VPN over Tor oznacza, że nie będziesz mieć dostępu do żadnych witryn, które są wyłącznie w sieci Tor, takich jak SearX i Hidden Wiki. Ponieważ ruch przechodzący przez węzeł wyjściowy jest szyfrowany przez VPN i nie może być zidentyfikowany jako znajdujący się w sieci Tor, te witryny odmówią ci dostępu.

Jeśli sieć zostanie w którymkolwiek momencie zagrożona, to ryzykujesz również wyciekiem twojego adresu IP – a biorąc pod uwagę, że rząd USA próbował w ostatnich latach zidentyfikować użytkowników sieci Tor, to jest to potencjalnie ogromne zagrożenie dla bezpieczeństwa twoich danych.

Ostatecznie korzystanie z Tor over VPN zapewni ci największą anonimowość i prywatność, chociaż doświadczysz pewnego spowolnienia z powodu dodatkowych „przeskoków”, które wykonuje twoje połączenie. Tak długo, jak korzystasz z niezawodnej usługi VPN, takiej jak ExpressVPN, która nigdy nie przechowuje logów i ma szyfrowanie klasy wojskowej, możesz mieć pewność, że twoje dane pozostaną chronione, gdy będziesz połączony.

Chroń swoją prywatność z ExpressVPN

Uwaga redaktora: Przejrzystość jest jedną z naszych podstawowych wartości w WizCase, więc powinieneś wiedzieć, że jesteśmy w tej samej grupie właścicielskiej co ExpressVPN. Nie wpływa to jednak na nasz proces przeglądu, ponieważ stosujemy rygorystyczną metodologię testowania.

Użyj jednocześnie VPN i przeglądarki Tails dla lepszej ochrony

W tej chwili nie istnieje gwarantowany sposób na zapewnienie całkowitej anonimowości i prywatności, kiedy jesteś w online – ale korzystanie z VPN razem z przeglądarką Tails jest jednym z najlepszych sposobów, aby zbliżyć się do tego tak bardzo, jak to możliwe. Chroniąc informacje o swojej lokalizacji za pomocą VPN i kierując swoje połączenie poprzez sieć Tor, śledzenie cię poprzez wykorzystanie twojej aktywności online staje się niemalże niemożliwe.

Aby uniknąć ujawnienia swoich danych, upewnij się, że korzystasz tylko z zaufanej, bezpiecznej sieci VPN, takiej jak ExpressVPN. Dzięki gwarantowanej zasadzie braku logów (no-logs policy) i szyfrowaniu klasy wojskowej możesz mieć pewność, że twoje dane są chronione, kiedy jesteś połączony z jej serwerami. Ponadto jej proste poradniki na temat konfiguracji routera oznaczają, że możesz szybko i łatwo rozpocząć przeglądanie sieci za pomocą Tails.

Zawsze lubię wypróbować usługę przed jej zasubskrybowaniem, a ExpressVPN posiada 30-dniową gwarancję zwrotu pieniędzy, z której możesz skorzystać, aby sprawdzić, czy ten VPN sprawdza się w twoim przypadku. Otrzymujesz pełny dostęp do wszystkich jego serwerów i innych funkcji bezpieczeństwa na 30 dni – jeśli nie jesteś w pełni usatysfakcjonowany, zażądanie zwrotu pieniędzy zajmie mniej niż 5 minut.

Zacznij korzystać z ExpressVPN już teraz!

Podsumowanie – Oto najlepsze sieci VPN do użytku z przeglądarką Tails w 2025 r.

Uwaga od redakcji: Bardzo cenimy sobie relacje z czytelnikami. W naszych działaniach kierujemy się przejrzystością i uczciwością, dokładając wszelkich starań, by zasłużyć na Wasze zaufanie. Jako portal podlegamy pod tę samą grupę właścicielską co część czołowych produktów w branży, które recenzujemy. Dotyczy to Intego, CyberGhost, ExpressVPN i Private Internet Access. Nie ma to jednak żadnego wpływu na nasz proces oceny, ponieważ stosujemy rygorystyczną metodologię testowania.

Zostaw komentarz

Anuluj odpowiedź