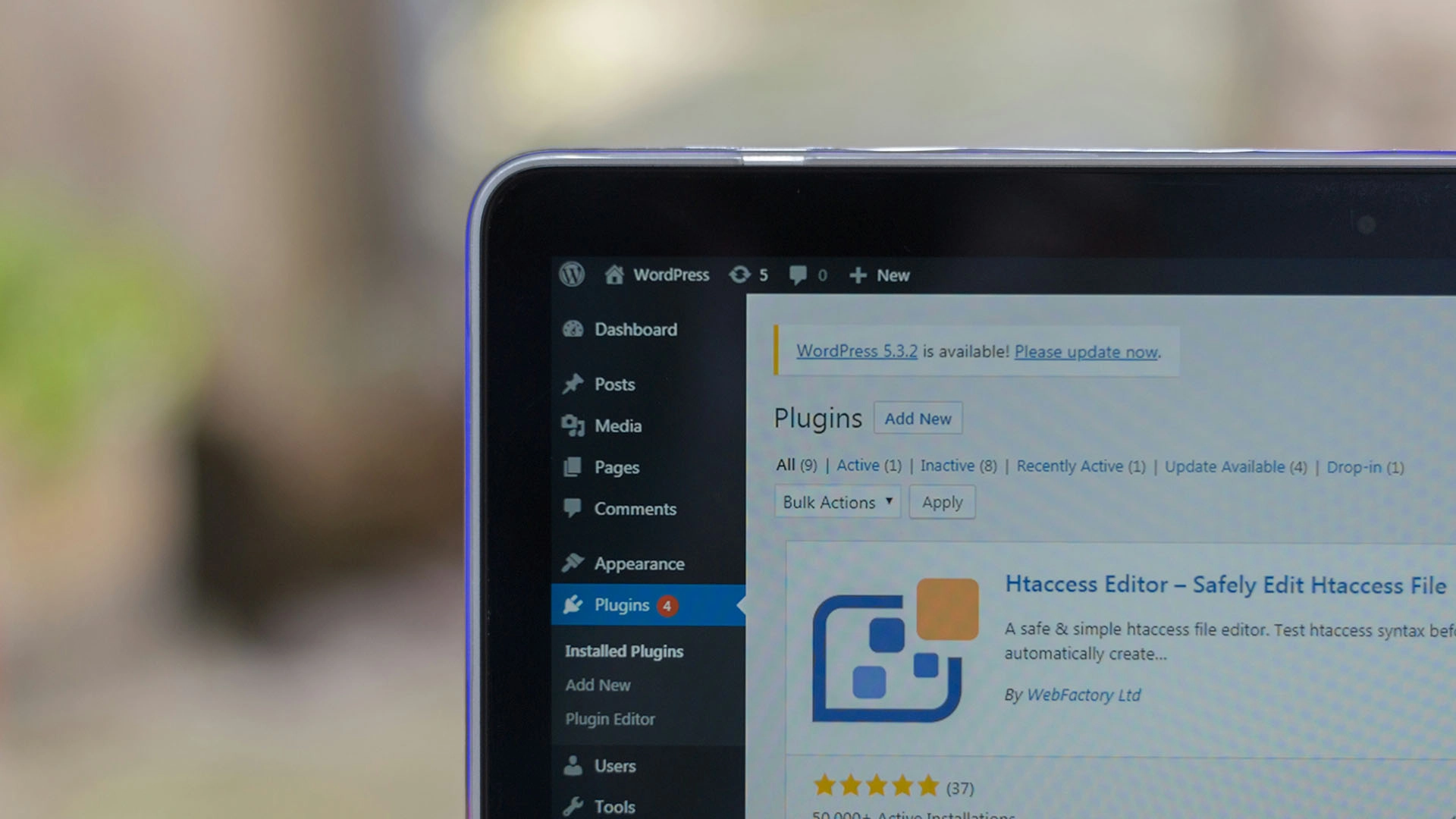

Image by WebFactory Ltd, from Unsplash

Schemat Malware DollyWay Zainfekował Ponad 20,000 Stron WordPress

Badacze ds. bezpieczeństwa z GoDaddy odkryli ogromną operację malware o nazwie „DollyWay World Domination”, która od 2016 roku bezszelestnie infekowała ponad 20 000 stron internetowych.

Masz mało czasu? Oto najważniejsze informacje:

- Malware wykorzystuje zaawansowane sztuczki, takie jak automatyczne ponowne zarażanie i ukrywanie się w wtyczkach, aby pozostać niewykrytym.

- Tworzy ukryte konta administratora i kradnie prawdziwe dane uwierzytelniające administratora dla długoterminowego dostępu.

- Generuje 10 milionów złośliwych wyświetleń stron miesięcznie, przynosząc atakującym miliony dolarów.

Kampania, nazwana na cześć linii kodu znalezionej w złośliwym oprogramowaniu, wykorzystuje zhakowane strony WordPress, aby skłonić odwiedzających do klikania na stronach z oszustwami, przynosząc atakującym miliony dolarów.

Operacja ta ewoluowała na przestrzeni lat, począwszy od 2016 roku z kampanii takich jak Master134 i Fałszywe Aktualizacje Przeglądarki. Najnowsza wersja, DollyWay v3, jest niezwykle zaawansowana, używa sprytnych sztuczek, aby pozostać niewykryta.

Na przykład, potrafi automatycznie ponownie infekować strony internetowe, usuwać inne złośliwe oprogramowanie i nawet aktualizować WordPressa, aby strona działała płynnie, jednocześnie ukrywając swoją szkodliwą działalność.

Oto jak to działa: Kiedy odwiedzasz zainfekowaną stronę internetową, malware potajemnie przekierowuje Cię na strony oszustw, często związane z randkami, kryptowalutami czy hazardem. Te oszustwa są częścią większej sieci prowadzonej przez cyberprzestępców o nazwie VexTrio. Malware jest tak przebiegły, że unika wykrycia, ignorując boty, zalogowanych użytkowników, a nawet lokalnych odwiedzających.

Na dzień luty 2025 roku, ponad 10 000 stron WordPress jest zainfekowanych, generując około 10 milionów złośliwych odsłon stron każdego miesiąca. Malware jest zaprojektowany tak, aby pozostać niewidoczny, co utrudnia właścicielom stron internetowych zauważenie, że coś jest nie tak.

Jedną z najbardziej niepokojących cech DollyWay v3 jest jego zdolność do nieustannego reinfectowania stron internetowych. Za każdym razem, gdy ktoś odwiedza zainfekowaną stronę, złośliwe oprogramowanie sprawdza, czy nadal ma kontrolę. Jeśli znajdzie jakiekolwiek wtyczki zabezpieczające, dezaktywuje je. Ukrywa również złośliwy kod w prawidłowych wtyczkach oraz fragmentach WPCode, co utrudnia jego wykrycie i usunięcie.

Atakujący tworzą także ukryte konta administratora z losowymi nazwami użytkowników i adresami e-mail. Konta te pozwalają im uzyskać dostęp do strony w dowolnym momencie, nawet jeśli oryginalny administrator próbuje je usunąć. W niektórych przypadkach złośliwe oprogramowanie kradnie prawdziwe dane logowania administratora, aby utrzymać dostęp.

Aby jeszcze bardziej skomplikować sprawę, złośliwe oprogramowanie korzysta z zaawansowanego szyfrowania, aby chronić swój kod i zapewnić, że tylko atakujący mogą nim sterować. Wykorzystuje również sieć 14 zainfekowanych stron internetowych, nazywanych węzłami TDS, do zarządzania przekierowaniami oszustwa. Te węzły są aktualizowane codziennie, aby operacja przebiegała płynnie.

Właściciele stron internetowych są zachęcani do sprawdzania swoich witryn pod kątem oznak infekcji, takich jak nieoczekiwane przekierowania lub dziwne konta administratorów. Korzystanie z silnych wtyczek zabezpieczających i utrzymanie WordPressa aktualnym może pomóc w ochronie przed tego typu atakami.

Poprzedni artykuł

Poprzedni artykuł

Najnowsze artykuły

Najnowsze artykuły

Zostaw komentarz

Anuluj odpowiedź